遠端操控

」 駭客 美國 遠端操控 Android Optimus

中國測試超大型無人潛艦!美媒示警:恐直接威脅美國本土、封鎖巴拿馬運河

美國專注於全球海軍、海事技術與國防新聞的專業刊物《海軍新聞》(Naval News)近日警告,中國正在測試的超大型水下無人潛航器,在未來可能對全球關鍵航道與美國本土構成重大戰略挑戰。這類被稱為「XXLUUV」(Extra-Extra-Large Unmanned Underwater Vehicles)的無人載具,理論上具備封鎖巴拿馬運河,甚至威脅美國西岸港口的能力。據《南華早報》報導,由於該計畫高度機密,外界對其細節掌握有限。然而,《海軍新聞》透過衛星影像、目擊者照片,以及在國防展覽中公開展示的概念模型,逐步勾勒出其可能輪廓。報導指出,這些無人潛航器可能是目前全球體型最大的水下無人載具,估計航程超過1萬海里(18,500公里),約為太平洋寬度的2倍,足以從中國沿岸航行至西半球,涵蓋包括巴拿馬運河在內的戰略要地。分析認為,其內部武器艙可搭載水雷,或8至12枚魚雷,為中國提供1種低風險、但具高度威脅性的方式,直接對美國西岸港口構成威脅。《海軍新聞》進一步指出,衛星曾於9月在南海捕捉到2艘尺寸相近、但設計不同的原型艦艇,顯示中國可能同時推進多種設計方案,並在實際測試中進行競爭。這些原型艦艇被發現停放於海南省2處不同港口的專用浮動船塢中,外界推測,它們可能正為爭取中國海軍的正式採購合約而進行評比。另有今年1月的衛星影像顯示,中國船舶工業集團公司(China State Shipbuilding Corporation,CSSC)位於廣州的造船廠內,正在建造1艘無尾潛艇,該艇很可能同樣屬於無人化設計。所謂「超超大型」的分類,源於其推估長度超過40公尺,已接近某些小型潛艇的尺寸,明顯超越現存所有已知的超大型無人潛航器。相比之下,美國海軍的「殺人鯨無人潛艦」(Orca)長度為26公尺,而中國先前公開的HSU100與AJX002型號,長度皆約20公尺,2者曾在今年的93大閱兵中亮相,並被中國軍事媒體形容可執行封鎖與攻擊等協同作戰任務。外界普遍認為,XXL等級的無人潛航器性能將遠超前述型號。在去年珠海航展上,中國船舶工業集團公司展示了1款名為「小型特種作戰無人潛艇」的模型,為外界提供了目前最具體的線索。雖然官方並未證實該模型與正在測試的原型為同一型號,但其外觀高度吻合,且標示長度介於38至43公尺,與各方推估結果相當接近。根據中國船舶工業集團公司提供的資料,該無人潛艇可下潛至300至450公尺深,最高速度可達20節(約每小時37公里)。其內部近1/3的空間配置為大型電池模組,使其水下續航力達3000海里,為目前最先進柴電潛艇的6倍;若在水面航行,航程則可延伸至1萬海里。設計上,該無人潛艇具備高度模組化特性,可依任務需求切換3種配置,包括搭載魚雷或由魚雷管(torpedo launcher)發射的飛彈、運載多達8名特種作戰潛水員,或攜帶水雷與多個小型水下無人機,執行更複雜的水下作戰與封鎖任務。在指揮與控制方面,造船方表示,該系統可由岸基或艦載指揮中心遠端操控,通訊方式包括透過衛星傳送雷達訊號並由浮標網路中繼,或使用連接浮標的長距離水下聲學通訊系統。此種設計意味著,即便在遠離本土的海域執行任務,仍能維持指揮控制能力。

中國人型機器人完勝!特斯拉Optimus遞水摔跤 眾擎T800已在飛踢老闆

美中科技戰正如火如荼展開!一邊是身價高達5,000億美元(約合新台幣15兆元)的科技巨頭馬斯克(Elon Musk),以及他所領導的特斯拉(Tesla);另一邊,則是1家成立於2023年、啟動資金僅100萬至200萬元人民幣(約合新台幣444萬元至888萬元)的中國新創公司「眾擎機器人」(EngineAI Robotics)。然而,不到2年的時間,這家名不見經傳的公司,已讓馬斯克的人形機器人「Optimus」相形見拙。據《南華早報》報導,眾擎機器人在執行長趙同陽的帶領下,推出了人形機器人「T800」(致敬《魔鬼終結者》)。這款機器人不僅擁有450牛頓米的峰值扭矩,踢擊力道堪比1輛小型汽車,還能完成李小龍式迴旋踢等高難度武術動作。在工程師與研究人員的操控測試下,T800甚至率先「對老闆本人飛踢」,直接將其踹倒,成為中國人形機器人技術成熟度的象徵。眾擎機器人T800直接將老闆踹倒。(圖/翻攝自熱點科技)眾擎機器人T800直接將老闆踹倒。(圖/翻攝自熱點科技)眾擎機器人T800直接將老闆踹倒。(圖/翻攝自熱點科技)與此同時,當10日特斯拉Optimus僅以短短4秒的跑步影片,宣稱「創下個人紀錄」時,許多中國網友直言不諱地回應稱「看不出有什麼特別」。更慘的是,8日在邁阿密(Miami)舉行的「Autonomy Visualised」展示活動中,Optimus在遞水給觀眾時甚至突然雙手舉高、失去平衡並向後跌倒,此舉酷似人類操作員卸下VR頭盔的動作,引發外界質疑它實際上仍仰賴遠端操控。這起事件迅速在網路上發酵,有網友嘲諷,若Optimus的售價真如馬斯克所言落在2萬美元(約合新台幣62萬元)左右,那麼是否還需另付遠端操作員與設備的費用。質疑的核心直指1個關鍵現實:若連最基本的遞水動作都無法完全自主完成,距離通用型機器人的願景,仍有相當漫長的距離。Optimus在遞水給觀眾時突然雙手舉高、失去平衡並向後跌倒,其動作酷似人類操作員卸下VR頭盔。(圖/翻攝自Instagram/bjgreenberg)相較之下,根植於中國製造生態系的機器人公司,正憑藉供應鏈優勢與深厚的工程人才基礎快速推進。多年來,中國企業早已掌握機器人穩定奔跑的技術,並透過機器人馬拉松、體育競賽等形式進入公眾視野。近年來,舞蹈與武術等更高複雜度的動作,逐漸成為展示重點,T800的迴旋踢正是其中代表。眾擎機器人的成長軌跡,也凸顯中國製造體系的優勢。公司成立之初,資源有限,只能聘請初級工程師,卻仍堅持軟硬體全數自行研發。其首款雙足機器人SA01於2024年以3萬8,500元人民幣上市,創下業界低價紀錄。趙同陽指出,珠江三角洲完整的供應鏈,使公司能自行設計核心零組件並直接向工廠下單,大幅壓低成本。今年推出的T800,不僅體能表現超過9成成年男性,還配備高性能固態電池,可連續高強度運作4至5小時,起售價為18萬元人民幣(約合新台幣70萬元)。公司已宣布進入商業化量產階段,並在深圳設有產線,同時計畫於河南鄭州打造全球製造中心,以強化供應鏈協同與反應速度。對此,馬斯克雖表示Optimus生產線將於明年啟動,售價預估為2萬至3萬美元,但產業界普遍認為,中國企業在快速、低成本落地產品方面,具備更明顯優勢。中國科學院西安光學精密機械研究所研究員吳一鳴(Wu Yiming,音譯)指出,中國長期累積而成的堅實工業基礎,提供了可靠的供應鏈,而深厚的人工智慧與機器人人才庫,則賦予中國在人形機器人研發上的關鍵優勢。除了工業與供應鏈條件外,中國也受惠於多元的應用場景與強勁的市場需求。中國電子學會資深工程師徐曼指出,豐富的工業活動累積了跨產業數據,為人形機器人的發展提供了廣闊的測試場域、數據基礎與市場空間。

厄瓜多大毒梟假死躲4年 現蹤西班牙遭活捉!狼狽落網畫面曝

厄瓜多當局通緝多年的當地最大販毒集團「狼群」(Los Lobos)首腦查瓦里亞(Wilmer Chavarria),在4年前被爆出身亡,怎料,近日才發現他是「假死」,在西班牙馬拉加市落網,查瓦里亞遭逮捕的狼狽畫面,也在網上引發熱議論。據悉,查瓦里亞這些年藏身歐洲,繼續在幕後遠端操控犯罪集團販毒。根據外媒《紐約郵報》報導,查瓦里亞為厄瓜多最大販毒集團「狼群」(Los Lobos)的主要領導者,該組織擁有約8000名成員,美國在今年9月已將其列為恐怖組織。狼群不僅販毒,還涉及多起政治暗殺案件,並與墨西哥「哈利斯科新世代販毒集團」(CJNG)合作密切,在南美毒品運輸鏈中勢力龐大。不過,厄瓜多總統諾波亞(Daniel Noboa)最近證實,原本在2021年傳出因感染新冠肺炎引發心臟病死亡的查瓦里亞,被發現換了新身分躲到西班牙定居,並從歐洲繼續指揮地下的人走私毒品或下令暗殺目標,甚至控制非法採礦事業。查瓦里亞的家屬當時宣稱他已死亡,但當局一直未放棄追查。諾波亞在X平台撰文指出,「有人以為他(查瓦里亞)已經死了,但我們在他自以為的『地獄』裡逮到了他。這就是真正捍衛國家的意志。」他強調,跨國合作至關重要,「我們抓到最具價值的目標,今天黑幫退縮,今天厄瓜多勝利。」更形容逮到查瓦里亞是歷史性的一天。查瓦里亞被西班牙警方逮捕的畫面也在社群上流傳,他的左右兩側各有一名警方,狼狽落幕的樣子,與過去呼風喚雨的大毒梟身分差很大。但查瓦里亞落網後,是否真的能削弱狼群的犯罪勢力,也是外界相當關注的狀況之一。據悉,厄瓜多曾是南美洲最和平的國家之一,但近年因毒品勢力擴張,兇殺率急遽飆升,總統候選人、政府官員與媒體人遭攻擊事件頻傳。該國位處哥倫比亞與秘魯可卡因外運的重要樞紐,多支販毒勢力爭奪港口控制權,導致暴力升級。

北韓駭客出新招!遠端控制手機竊帳號、刪資料 資安專家示警:前所未見

南韓資安業者警告,朝鮮駭客的網路攻擊手法再度升級,首次出現能同時遠端操控安卓手機與個人電腦、散播惡意代碼並刪除資料的新型攻擊模式。專家指出,這類同時結合資料刪除、帳號竊取與遠端控制的攻擊模式前所未見,顯示朝鮮的駭客技術已從單純間諜行動,進化為能直接威脅民眾生活與社會秩序的階段。《韓聯社》報導,根據南韓資訊安全管理企業「Genians安全中心」10日發布的報告,今年9月5日,一名南韓心理諮詢師的手機遭駭客遠端初始化,個資被竊取,其通訊軟體KakaoTalk帳號更被用來冒名傳送惡意程式,導致多名聯絡人中招。報告指出,駭客偽裝成「減壓程式」誘騙受害者點擊下載,進而入侵手機或電腦,長期潛伏蒐集受害者的Google與主要IT服務帳號資訊。駭客甚至利用Google定位功能,確認受害者離開住家或辦公室後,透過「Find Hub」物品搜尋服務強制將手機恢復原廠設定,再藉此傳播惡意代碼。受害者因手機推播與簡訊功能遭關閉、通話被拒接,導致裝置陷入「當機」狀態,無法及時察覺或應變。更令人憂心的是,駭客還會在操作過程中刪除手機或電腦內的圖片、文件及通訊錄,造成無法復原的資料損失。Genians安全中心指出,這類同時結合資料刪除、帳號竊取與遠端控制的攻擊模式前所未見,顯示朝鮮的駭客技術已從單純間諜行動進化為能直接威脅民眾生活與社會秩序的階段。專家呼籲用戶提高警覺,避免點擊不明連結或安裝來歷不明的應用程式,並加強資安防護措施。

歐印機器人2/馬斯克夢卡住!Optimus「手不靈電不夠」 法人:台廠題材回檔「長線看好」

人形機器人正夯,全球業者如雨後春筍般湧現,不過,「大規模普及仍需2–3年,關鍵瓶頸仍在『手部靈巧度』與『電池續航』。」所羅門(2359)董事長兼總經理陳政隆在8月下旬台北自動化工業大展上告訴記者,這一席話,正好呼應了特斯拉人形機器人Optimus近期傳出的變數。特斯拉執行長馬斯克在今(2025)年初豪言,今年要生產5000台Optimus,並於2026年拉高到5~10萬台。7月下旬財報會議上他再放話,明(2026)年開始量產,目標5年內年產100萬台,並承諾年底會推出Optimus第3版原型機種。不過,外媒引述中國供應鏈消息,特斯拉早在6月中就暫停向合作廠商採購Optimus零組件,原因是要集中進行軟硬體設計調整;而截至5月底,特斯拉僅採購足夠生產1200台的零件,實際產量更不到1000台。這一動作,等同於短期內「按下暫停鍵」,中國供應鏈揭露,Optimus目前仍面臨多重硬體挑戰,包括關節電機過熱、靈巧手的負載能力低、傳動裝置壽命短、續航短的問題。此外,上述報導還稱,現階段Optimus的多數動作仍仰賴工程師遠端操控,特斯拉正在嘗試引入更多合成數據來訓練模型,設計調整預計至少耗時兩個月,新的量產時程與採購計畫,必須等優化完成後才能重啟,也就是說,距離真正的「全自主運作」還有一段距離。台灣一名頭部機器人產業高層私下對CTWANT記者表示,大部分工業應用(90%以上)仍能由傳統機械手臂或AMR(自主式移動機器人AMR)完成,人形機器人暫不具備立即取代性。人形機器人已成為全球科技競賽的焦點領域之一,作為該領域的領先企業之一,特斯拉執行長馬斯克曾預言,該公司的人形機器人可能將推動公司估值上升至25兆美元。(圖/翻攝自特斯拉YT)他進一步解釋,人形機器人精確度仍不如機械手臂,比如機械手臂一般6軸,人形可能多達22軸,越多軸越難穩定控制,此外電池續航、控制穩定度、重量承載能力仍待突破,「還有成本過高,若僅能完成『端箱子』等簡單任務,客戶接受度有限。」人形機器人短期內不易大量商業化,目前多屬開發者版本,市場應用尚在探索階段。特斯拉內部人士透露,目前Optimus的應用範圍極其有限,僅部署在特斯拉自家電池車間,負責移動電池,搬運效率甚至不到人類工人的一半。種種訊息讓人質疑,馬斯克的「百萬級量產藍圖」還很遙遠。不過,社群平台X上的機器人觀察社群「The Humanoid Hub」認為,調整並不代表計畫崩潰,「就像Model3曾歷經困境,最後仍成功量產」。研調機構集邦科技(TrendForce)也認為,此次喊停反而是產業「對準設計與應用落差」的重要契機。集邦分析,喊停短期對台廠實質影響有限,原因有二,Optimus計畫多由特斯拉內部研發主導,包括馬達、感測器與電控模組,台廠參與度相對不高;其次,Optimus仍處於開發與驗證階段,尚未進入商用大規模出貨。台達電已於8月成立人形機器人實驗室,宣示進軍人形機器人產業。(圖/報系資料照)真正與特斯拉有實質合作的是和大(1536),該公司供應的行星減速機,已送樣至Optimus,成為特斯拉唯一台廠合作對象。法人指出,雖然量產時程延後,但和大開發與交付進度正常,並同步拓展至Rivian、Lucid等美國新創電動車品牌。其他被市場點名的潛在受惠股,還包括上銀(2049)、大銀微系統(4576)、盟立、所羅門、新漢(8234)、台達電(2308)等,分別在減速機、運動控制、機器視覺、電控模組等領域具備技術對應性。對於馬斯克喊出,2026年開始量產,目標在五年內達到年產100萬台。市場研究機構普遍樂觀看待長線發展,摩根士丹利估算,2050年全球將部署超過10億台人形機器人,總市值上看5兆美元。廣達(2382)旗下有最純機器人概念股之稱的達明(4585)營運長黃識忠7月底受訪表示,成本和智慧化程度,是人形機器人發展關鍵,接近人類動作的人形機器人,需要感測元件以及AI等技術應用到位,他預期最快10年後,類人形機器人可嶄露頭角。本土法人受訪表示,特斯拉傳出技術瓶頸,對台廠而言,短期題材受挫,股價回檔難免,但長期來看,無論是和大的減速機,還是亞光(3019)、上銀、所羅門等在感測與控制領域的布局,都在為下一波人形機器人浪潮提前卡位。

北市試辦機器狗巡人行道惹議 數發部長示警:恐遭敵對勢力遠端操控

台北市政府近期宣傳,未來將推動「智能機器狗」巡視人行道,作為科技輔助生活的新措施,但消息一出即引發關注。對此,即將上任數發部長的林宜敬今(28日)表示,機器狗等高科技產品通常必須連網,還可能透過遠端連線或自動更新更改內部軟體,一旦遭境外敵對勢力入侵,恐被操控甚至回傳敏感資訊,因此北政府必須格外謹慎。國外早在多年前便廣泛運用智能機器狗於公共安全巡檢、災害救援及軍事等領域。近期,台北市政府也引進智能機器狗,並在試辦階段將其應用於人行道巡視。然而,外界質疑此舉恐潛藏資安風險,在社會上掀起熱議。民進黨議員簡舒培質疑,該設備外觀與中國廠商「宇樹」的產品高度相似,恐涉資安風險。北市府則澄清,機器狗本體確為中國製造,造價約70萬元,但其環景巡檢系統與遠端控制軟體皆由台灣團隊研發,並強調此舉是為推動智慧城市應用。對此,林宜敬提醒,依現行規範,各級政府若要使用中國製資通訊產品,須經資安長層層核准並報數發部同意。截至目前,數發部尚未收到北市府申請。他再次強調,即便當下檢測結果顯示安全,未來仍可能透過更新或遠端操控留下漏洞,台北市政府應嚴加把關,以確保公共安全不受威脅。

猴死囝仔!觀浪鏡頭君險中斷 東管處苦笑:別亂動鏡頭啦

楊柳颱風逼近,交通部觀光署東部海岸國家風景區管理處整合轄內各景點即時影像,推出「楊柳颱風觀浪頻道」,讓民眾線上觀浪。未料,今(12)日上午11時許,金樽的「鏡頭君」畫面突然往下傾斜,監控人員回放畫面才發現,竟是台灣彌猴闖禍,將鏡頭往下壓後立刻竄逃,頑皮模樣全被拍下,讓人哭笑不得。東管處表示,所幸鏡頭具備遠端操控功能,已即時復位。處長林維玲也在社群貼文苦笑表示,「重要時刻不要亂動鏡頭啦!做了壞事就落跑,真是猴死囝仔!」她呼籲,颱風天海象險惡,切勿冒險前往海邊觀浪,民眾可透過「東海岸鏡頭君」安全欣賞風浪之美。

打電話叫不醒!老公「報復1手段」妻醒來傻眼 網笑:這招不錯

另一半怎麼叫都叫不醒怎麼辦?一名人妻分享,她睡覺習慣將手機設為靜音,所以沒接到老公打來的電話,沒想到老公竟遠端把冷氣調成暖氣28度,想把她熱醒,事後她才知道是老公的報復手段,讓她哭笑不得發文抱怨。貼文引發熱議,網友紛紛笑說「直接關機不是更快,還省電」、「你先生滿聰明的,知道要把你熱醒」、「裝睡的人叫不醒,關冷氣可以」。近日一名人妻在臉書《靠北老婆》發文,表示自己因為睡前習慣將手機設為靜音,錯過了老公的多通來電,沒想到對方竟用遠端操控冷氣的功能,將房間冷氣調成暖氣,讓她半夜被熱醒。原PO醒來後抬頭一看,發現冷氣溫度變成28度,讓她無奈發文抱怨老公的「報復手段」。貼文一出吸引近萬人按讚,許多網友笑翻「這招好用喔」、「直接關機不是更快,還省電」、「也夠厲害,妳先生滿聰明的,知道要把妳熱醒」、「真是個暖男呀」、「這招不錯,再遠端開暖風機跟除濕機」、「這老公很聰明」、「台北市建議開28度,環保好公民」。另外,其他人也分享叫醒另一半的方式,「早上鬧鐘叫不醒,我先生叫我也叫不起來的時候,他最後一招就是關我冷氣」、「我也是這樣用手機開暖氣30度,然後半個小時過後電話就來了劈哩啪啦狂罵」、「我老公會遠端打開監控大叫我的名字(打電話我沒接的時候)」、「我也用過Dyson吹風機,冬天叫老公起床,風量切到最大」。

AI汪汪隊1/「人形機器人難做又貴還沒客人」 三台廠轉愛機器狗救災巡廠

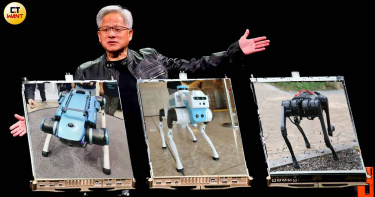

台灣科技界首富、廣達(2382)董事長林百里6月13日股東會後,難得坐下與記者們暢談,他最近迷上量子電腦,想延後退休,也再次吐槽,科技怪才馬斯克、AI教父黃仁勳看好的人形機器人,「又難做、又貴、又沒有客人」,廣達旗下達明(4585)只在場外觀察,其他電子五哥轉而先瞄準四足機器人、也就是「機器狗」,包括和碩(4938)的Simba,英業達(2356)出國比賽,正崴(2392)的DAVIS與JEFF,陸續登場亮相。「這可以負重五、六十公斤」和碩董事長童子賢在今年台北國際電腦展Computex上,首次開設展區,也親自帶著總統賴清德、輝達執行長黃仁勳看他家推出的、泛著藍色光芒的遙控機器狗Simba,他邊摸著機器狗、邊跟記者介紹,大概是一隻德國狼犬的大小,記者拍照時他還主動比個愛心手勢。「這是我們內部做的概念機,因為要發展多關節,要讓他可以上山下水、防災救災,以後有危險,像是發生火災的時候,以後進火場不一定要是消防員,而是派這些機械裝置,當然會加上防熱防火,進去先探測,然後把消息帶出來。」童子賢說。童子賢也說,未來的智慧動力裝置,不一定只是狗的外型,可能是駱駝、大象、水牛等等,看需求而設計,像是要運輸裝載、或是快速前進,所以重點不在於造型,而在於它們是否有足夠的智慧、靈活度和實用性,「在未來幾年是非常可以期待的。」廣達董事長林百里仍認為機器人不需要做成「人型」。(圖/方萬民攝)「對於機器人、AI運算等,我想在將來都會對世界產生一定影響,所以英業達在這領域和趨勢也不會落後。」英業達董事長葉力誠在今年初旺年會前的記者會,也跟記者宣示。身為業界「老實樹」的他們,如果沒有做到一定程度,一般不會向外宣傳。其實英業達AI機器人團隊默默在2024年10月到阿拉伯聯合大公國,參加國際賽事IEEE-RAS四足機器人挑戰賽,在旋轉坡道、砂礫地面等重重關卡,奪得「遠端操控」第三名。英業達表示,現場賽事十分考驗團隊的研發功底及應變能力,所以團隊也在現場寫出視覺檢測功能,使機器人能自動辨識QR-Code、標籤等訊息,判讀危險事件,也藉由模擬環境中深度強化學習訓練,加上Domain Randomization技術隨機化地形、物理參數與感知噪聲,以克服地形不規則、環境變數多的問題。英業達布局相關技術,是要以此發展機體運動、感知、操控性,與機器人作業系統(ROS) 的開發能力,目前已將各項技術導入旗下智慧工廠,加速生產效能。英業達表示,看好四足機器人的應用潛力,不限於高精度製造,也能進一步支援救援、監控等高風險場景。和碩董事長童子賢認為機器狗可幫忙救災。(圖/方萬民攝)「因為目前是Jensen(黃仁勳)這邊登高一呼,大家就奮力向前。」童子賢說,機器人的相關技術比起無人機,更複雜且細膩,光學感測、溫度、壓力、感應器與全身上下的動力傳輸,都需要團隊的研發。「一個產業如果停滯,都沒有新的希望、新的想像,大概就會死氣沉沉。」童子賢談到新技術發展,感到相當愉悅。

廣東男開賓士多次熄火…險釀連環車禍 追查竟是前車主「遠端劫車」下場慘了

太驚險了!中國廣東深圳一名男子,駕駛買來的二手賓士上路,卻多次無緣無故熄火,險些發生嚴重車禍,追查才驚覺,策劃這一切的背後藏鏡人是前車主,因為不願車輛被賣出,才會出此危險計謀。根據《深圳晚報》報導,今年年初發生一起「劫車」事件,林某車主駕駛的二手賓士車突然不受控制,數次在高速公路及主幹道上熄火,而幕後黑手竟是前車主賴某。原來賴某利用遠端操控技術,試圖偷回已出售的車輛,還在車主駕車途中惡意干擾。龍崗區法院審理後,發現這場「科技犯罪」早有伏筆,源自2023年10月,賴某從事二手車租賃業務的鐘某介紹,以17.5萬元(人民幣,下同)買了一輛賓士越野車,次年7月將車輛抵押向鐘某借款15萬元,後因無力償還債務,同意將車轉售給被害人林某。到了今年元旦清晨5時,賴某明知車輛已易主,仍透過定位系統鎖定車輛停放於深圳一間汽修店,並遙控啟動車輛,授意代駕司機將車開至東莞市某農貿市場附近,賴某再將車開回深圳鹽田某花園負一樓停車場停放。1小時後,被害人林某發現愛車被盜,根據定位找到車輛並趕往鹽田將車開回,沒想到真正的危險才剛開始。賴某察覺車輛啟動且處於行駛狀態,於是透過手機遙控車輛,讓車輛多次強制熄火,以阻止車主將車輛取回。當時林某正駕車行經車流密集的高速公路和城市主幹道,由於無法正常操控車輛,隨時可能發生連環車禍。案發後,賴某經警方電話傳喚投案自首。經鑑定,涉案車輛價值14.58萬元。日前,龍崗區法院審理認定賴某雖是累犯,但有自首、認罪認罰等情節,綜合考慮後依盜竊罪判處其有期徒刑3年,並處罰金6千元;以危險方法危害公共安全罪判處其有期徒刑3年;數罪並罰決定執行有期徒刑4年,並處罰金6千元,判決已生效。

烏克蘭「蛛網行動」關鍵助力 竟是18年前地下室的「開源軟體」

烏克蘭近日發動一場破壞力驚人的無人機攻擊「蛛網行動」(Operation Spider Web),成功摧毀俄羅斯境內三個主要空軍基地中多架戰略長程轟炸機,這起事件的背後最大的助力,竟然是一套18年前誕生於地下室的開源無人機自動駕駛系統「ArduPilot」。根據《404media》報導指出,「蛛網行動」事由烏克蘭安全局(Security Services of Ukraine,SBU)主導,籌備期長達一年半,動用117架無人機與對應操控員,跨越俄羅斯境內三個時區同時執行,成為俄烏戰爭中最具協調性與技術性的攻擊之一。這些無人機在1日白天先後對俄羅斯的貝拉亞(Belaya)、奧列尼亞(Olenya)和伊萬諾沃(Ivanovo)空軍基地展開攻擊。根據烏克蘭總統澤倫斯基(Volodymyr Zelensky)在Telegram上說明,這些基地部署的戰略巡弋飛彈的飛機中,有34%遭到摧毀,而發動此次攻擊的據點就位於一座俄羅斯情報總部對面。澤倫斯基還強調,所有參與人員在任務執行前已安全撤離俄境。報導中提到,這些小型無人機內部搭載的飛行控制系統是ArduPilot。該系統是2007年時由《WIRED》前總編輯安德森(Chris Anderson)所撰寫,最初以樂高零件與Arduino板子組裝而成。後續安德森與穆尼奧斯(Jordi Muñoz)共同成立3DR公司,並於2009年釋出第一個版本的ArduPilot,後來兩人還與肖特(Jason Short)等人進一步擴展其應用範圍。如今,這套開源軟體可支援多旋翼、直升機、固定翼飛機、地面車輛、潛艇與水面船隻,並被全球專業與業餘開發者持續改進。ArduPilot官網指出,該系統主要用於救援、測繪、水下探索與農業機器,未特別標明軍事用途,但2023年的網站分析顯示,ArduPilot在烏克蘭與俄羅斯都極為受歡迎。儘管官方不鼓勵武器化使用,軟體為開源形式,任何人都可下載、修改並自由部署。其行為準則強調開發者應避免在明知的情況下促進武器化行為,不過實際限制能力有限。烏克蘭蛛網行動所使用之無人機操作介面。(圖/翻攝自Telegram)SBU聲稱,他們將裝載爆炸物的四旋翼無人機隱藏於貨櫃與棚架中,以卡車形式運送至俄羅斯境內指定地點。當接獲發動訊號時,卡車上的棚架屋頂自動打開,無人機起飛執行任務。這些無人機不僅能抵達遠端基地,還能在干擾環境中穩定飛行,這部分歸功於ArduPilot的穩定模式與盤旋功能,即使GPS被俄方干擾,仍能保有控制力。部分Telegram頻道的影片畫面,也顯示無人機介面確實與ArduPilot系統一致。除了GPS外,這些無人機並未使用Starlink作為通訊工具,而是透過連接簡易調製解調器與樹梅派主機板的方式,搭配俄羅斯本地行動網路與烏克蘭遠端操控員通訊,這種架構大幅降低延遲,提高精準打擊效率。與俄方曾部署、名為「芭芭雅嘎」(Baba Yaga)的巨型無人機不同,這次「蜘蛛網行動」所使用的無人機體型更小,成本更低,甚至可由個人或小型單位組裝。烏克蘭這場攻擊也讓全球重新關注廉價無人機與開源軟體在現代戰爭中的非對稱性優勢。烏克蘭透過不到數百美元的無人機與免費軟體,就摧毀俄羅斯價值數百萬美元的軍事資產,證明技術與創新能顛覆傳統軍事優勢。「蛛網行動」使用ArduPilot的消息曝光後,創立者安德森在LinkedIn留言表示震驚「那是ArduPilot,是18年前從我地下室誕生的,太瘋狂了。」安德森也在社群平台X上標註共同創辦人穆尼奧斯、肖特(Jason Short),分享一段攻擊畫面,感嘆表示「我從來沒想過會看到這種結果。」肖特則回應表示,他原本只想打造能飛的機器人,從未想過這些無人機會有一天被用來摧毀俄羅斯的一半戰略轟炸機機隊。ArduPilot的現任開發者雖未公開接受媒體訪問,但有匿名開發者在Reddit子版面 /r/ArduPilot中表示,團隊了解這種軍事用途的存在「這不是第一次,或許也不會是最後一次。」該名開發者強調,開發團隊不會對任何立場發表評論,專注目標仍是「打造最可靠的工具,讓用戶安全操作各類載具」,其餘政治或道德問題則交由聯合國或其他機構判斷與處理。此外,他還附上ArduPilot專案的行為準則,當中明言開發者會「嘗試不在明知的情況下支持或促進ArduPilot系統的武器化」,但由於ArduPilot為完全開源的系統,無法實質限制使用者的最終用途。烏克蘭蛛網行動所使用之無人機操作介面。(圖/翻攝自Telegram)在美國,類似的無人機開發也逐漸成為關注焦點,AeroVironment的Switchblade彈藥與Anduril公司的Anvil自動駕駛四旋翼無人機系統,都被國防部門採購。不過相較之下,這兩者的成本還是遠高於烏克蘭現行方案,ArduPilot展現出極強的性價比與戰術靈活性。國際政策中心的無人機專家阿瑟頓(Kelsey Atherton)表示,開源軟體與廉價硬體組成的無人機,不但具備韌性與成本優勢,還能快速調整與複製。阿瑟頓也批評俄軍的轟炸機部署策略過於保守「那批戰略轟炸機30年來一直停放在露天機場,大家都知道它們在哪裡,最該檢討的其實是沒有建機庫的軍方。」

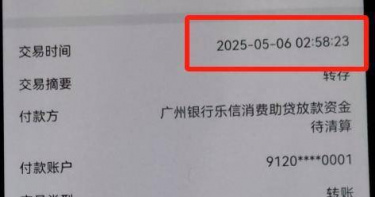

睡夢中被貸款!他親眼目睹半夜手機自動輸密碼 醒來錢全被轉光

大陸深圳一名00後男子近期遭遇離奇詐騙事件。男子稱自己5月初在熟睡時手機竟遭遠端操控,不僅自動亮屏、輸入密碼,還透過「分期樂」平台辦理貸款4萬9920元人民幣(約新台幣22萬)。更離奇的是,之後3個晚上,這筆錢竟在他毫無知情下被分批轉出!更扯的是,他親眼看到自己的手機在半夜自己亮屏、自己輸密碼,然後錢就這樣被轉走了。報案當晚,小楊親眼目睹手機被遠程操作,無法阻止。(圖/翻攝自大象新聞)這名男子小楊近日向《大象新聞》爆料,原先有在使用「分期樂」網貸平台的經驗,但已多年未動用。沒想到搬到深圳工作後重新開啟帳戶,竟然在5月6日凌晨2點51分,有人用他的帳號申請貸款,7分鐘後款項就匯入他名下的銀行帳戶。更讓人不寒而慄的是,在5月6日至8日三天,小楊的帳戶被透過數位人民幣錢包分7次轉出共計2萬9983元!報案當晚,小楊親眼目睹手機被遠程操作,無法阻止。(圖/翻攝自大象新聞)小楊發現異常後立刻報警,他表示5月10日晚守著手機,竟然真的看到「有人」控制他的手機操作,包括輸入密碼、轉帳等行為,手機根本無法干預。當他終於能重新操作時,發現數位人民幣帳號被異地登入,嚇到頭皮發麻。遭駭手機查出神秘APP「AXY player」,疑為駭客遠端操控工具。(圖/翻攝自大象新聞)小楊隔天趕緊辦理掛失並報案,警方受理此案並凍結帳戶。不過,根據調查,這些被轉走的錢是進入8個未實名登記的數位人民幣帳戶,想追查幾乎不可能。家人進一步檢查手機時,還發現手機內被偷偷安裝了一個名叫「AXY player」的應用程式,平常不會顯示在桌面,但會在半夜自動開啟錄影、截圖功能。初步懷疑,這可能就是駭客用來遠端操控手機的工具。小楊已於5月29日拿到正式立案通知書,接下來會再與平台交涉。(圖/翻攝自大象新聞)小楊報案後多次聯繫平台無果,只收到機器客服要求「按時還款」。直到5月21日親赴分期樂公司協商,對方才承諾若提供警方立案通知書,只需償還本金,利息全免。5月29日,警方正式立案,小楊表示接下來會持文件再次協調。如今他已於5月29日拿到正式立案通知書,接下來會再與平台交涉。對於這樣的情況,律師劉芬宇提醒,若遇此類情形,應立即報案並要求平台凍結帳戶,同時可要求提供設備指紋、IP、人臉辨識紀錄。她也建議民眾刪除不用的網貸APP、取消綁卡授權、開啟指紋或臉部驗證,降低風險,避免再受害。

輔大醫院員工當駭客操控工會選舉! 院方澄清:無病人個資外洩

輔大醫院驚傳內部人員涉嫌利用職務之便,非法入侵醫院系統,不僅盜用同事帳號操控工會代表選舉,更疑似竊取上萬筆病患及醫護敏感個資,其中包括名人如林志玲家族、舉重國手郭婞淳等VIP病患資料,恐已遭不當瀏覽甚至外洩。然而,院方至今未對涉案的周姓呼吸治療師做出停職處分,引發內部強烈不滿,質疑院方態度消極,變相縱容不法行為。對此,輔大醫院今回應,去年11月27日事件發生時,院長就親自打電話到新北市調查局告發,調查過後確認沒有病人個資外洩的情況。 據《鏡周刊》的報導,院內知情人士透露,這起事件源於去年10月的工會代表選舉,當時有員工發現自己的帳號竟在未授權情況下,投票給周男,經追查後發現,周姓治療師涉嫌利用值夜班時盜用6名同事的帳密,集中為自己灌票。更令人震驚的是,資訊部門後續調查時,竟在醫院公務電腦上發現遠端操控軟體「NGROK」的安裝紀錄,而登入名稱直指周男。進一步追蹤顯示,該軟體曾被用於非法連線至醫院內部系統,大量存取病患就診紀錄、醫護個資及研究數據,甚至可能已複製或竄改敏感資料。 輔大醫院因校友資源豐厚,包括林志玲家族、誼遠控股董事長陳致遠等政商名流均為其重要支持者。然而,此次事件暴露院方資安管理嚴重疏漏,院方事後僅緊急刪除程式,並向調查局舉發、立案調查,並沒有懲處周男,而且未即時停用涉案者權限,更放任其繼續使用公務電腦。《鏡周刊》深入調查後還發現,周姓治療師爭議不斷,除涉入此次駭客案外,過去任職醫藥公關公司時,就曾因遠端入侵公司系統竊取機密檔案遭判處有期徒刑2個月,緩刑2年。更離譜的是,他在輔大醫院工會選舉期間,還因學弟未支持他而傳訊辱罵,甚至逼迫被害同事簽訂不平等和解書,行徑囂張。對此,輔大醫院回應,獲知同仁帳密遭盜用後,已於第一時間啟動司法程序調查,秉持偵查不公開原則,積極配合司法偵查機關偵辦,若經查證屬實,定依規定處置。未來將全面檢討並升級資訊安全防護措施,包括強化網路使用規範及防火牆機制等,以防止類似事件再度發生。同時也將持續強化內部溝通、監督與管理機制,並秉持透明、公正原則處理相關事宜,致力提供安全、安心的工作環境。據《ETtoday新聞雲》的報導,行政副院長龔家騏今日受訪時說明,院方在獲悉事件後立即採取行動,第一時間向新北市調查處正式告發,同時啟動內部調查程序並加強帳號安全管控機制,全力配合司法單位偵辦工作。經資安單位全面清查及司法調查後確認,目前並無病患個資外洩情形,且周姓呼吸治療師並未取得超出其業務範圍的病人個人資料。龔家騏副院長強調,院方對此事件高度重視,除立即通報調查局外,也已將涉案的周姓呼吸治療師調離現職。據了解,該員是擅自使用同仁帳號進行院內投票,相關行為已違反內部規範。目前全案仍由司法機關偵辦中,院方將持續配合調查,待結果出爐後會依法作出適當處置,並向社會大眾說明後續處理情形。

陸男被詐騙集團誘導「開手機螢幕共享」 帳戶5千萬存款險被轉出!

中國雲南一名男子,日前接到一通詐騙電話,聲稱男子開通了一個會員,若不取消將會自動扣款。在對方的誘導下,男子將自己的手機螢幕與對方共享,手機便被遠端控制,幸虧銀行在發現不對勁後,立刻通報警方,順利幫助男子守住帳戶中1116萬元(約新台幣5000萬元)人民幣的存款。根據《澎湃新聞》等陸媒綜合報導,中國雲南昆明五華分局茭菱派出所日前接獲轄區某銀行負責人報案,指出銀行內部接到客戶郭先生電話,要求凍結其名下帳戶,隨後匆忙掛斷。警方當下立刻要求銀行,將郭男名下帳戶採取保護性止付措施,並試圖與郭男聯絡。過程中,警方發現郭男的電話持續在通話中,因此初步判斷,其應該是遭遇詐騙,銀行隨即啟動限制非櫃面交易、帳戶全通路限額管理等措施。後續警方順利連絡上郭男後,郭男表示,自己接到一通陌生電話,對方自稱是某平台的工作人員。並聲稱他開通了一個平台的會員,若是不取消,每個月將會自動扣款。後來在對方的誘導下,郭男下載了一個APP,開啟手機螢幕共享,聯絡銀行後,他的手機就被遠端操控。事後,郭男也送出錦旗和感謝信,感謝警方及銀行人員為其保住財產。

全新MINI Countryman E純電休旅 正式進駐全台展示中心

MINI家族首位純電休旅成員MINI Countryman SE於2024年第三季登台,隨即締造超過400台的交車佳績!迎接2025年,全新世代MINI Countryman E純電休旅正式上市,即日起進駐全台MINI展示中心,為純電市場注入全新活力,更擴展MINI電動車陣容,進一步豐富MINI Countryman運動休旅車系的動力選擇,提供包含5種汽油與純電車型,完美滿足多元生活需求!全新MINI Countryman E承襲品牌獨有的「Charismatic Simplicity」設計語彙,以俐落線條勾勒運動風範-寬敞的乘坐與儲物空間恰到好處地滿足每日生活需求。MINI新世代車款皆搭載車壇首創的直徑24公分圓形OLED中控儀錶,聰明整合所有行車與娛樂功能。MINI風格的介面設計為座艙氛圍增添科技活力,搭配全新MINI Operating System 9作業系統,帶來流暢的觸控操作體驗。全車系更標配Level 2主動安全系統、智慧語音助理及MINI APP遠端操控功能,讓車主輕鬆掌握車輛設定,盡享科技帶來的便利與駕馭樂趣。車壇首創直徑24公分圓形OLED中控螢幕,搭載MINI Operating System 9系統,帶來更直覺、流暢且個性化的數位座艙體驗 (圖/汎德股份有限公司提供)。動力方面,MINI Countryman E搭載前置電動馬達,最大馬力達204hp,配備66.5 kWh高效電池組,續航里程達462公里(WLTP)。支援130 kW直流快速充電,僅需30分鐘即可從10%充至80%,大幅縮短等待時間,為駕駛者帶來靈活便捷的純電體驗。秉持MINI「BIG LOVE for the Planet」永續精神,MINI Countryman全車系皆於被譽為綠色工廠的德國萊比錫工廠Plant Leipzig製造,自生產流程至車體用料處處體現永續理念。其卓越安全性能更榮獲EURO NCAP五星評價及IIHS Top Safety Pick認證,讓每趟旅程都充滿安心與樂趣。即日起,全新MINI Countryman E於全台MINI展示中心亮相,並將於4月起參與全新世代- MORE MINI THAN EVER巡迴展示活動,依序於台中老虎城購物中心、台北美麗華購物中心、新竹巨城購物中心及台南南紡購物中心展出,邀請MINI愛好者近距離感受迷你無與倫比的獨特魅力。全新MINI Countryman純電休旅於Plant Leipzig德國萊比錫工廠打造,融合創新製造技術與高效能電池,展現MINI邁向綠色未來的決心(圖/汎德股份有限公司提供)。全新MINI Countryman E建議售價178萬元起,凡入主MINI Countryman純電車系,即可選擇家用充電樁或3萬元充電金方案(充電金適用於Evoasis、Tail特爾及U-Power全台合作站點),就此輕鬆啟動純電生活!MINI Countryman E純電休旅線上訂購:https://mini-tw.tw/XvCe1k

警遭衝撞全身傷! 台中男拒酒測加速逃逸 2罪送辦祭出重罰

台中市太平警分局27日晚間9時許,於光興路執行酒測臨檢勤務時,遇到一名25歲魏姓男子拒絕檢測,還試圖加速逃離現場,員警在攔阻過程中多處擦挫傷,警方沿線追查並通知其今中午到案說明,訊後依妨害公務、公共危險等罪嫌移送台中地檢署偵辦,並針對違規部分祭出18萬元罰鍰,並當場移置保管車輛、吊銷駕駛執照。魏男面對警方臨檢不從,還試圖衝撞員警逃逸,楊姓員警在攔阻過程中手指、手臂、雙腿多處挫傷,所幸送醫治療後無礙。由於過程驚險,警用小電腦不慎掉入魏男車內,員警也立刻遠端操控關機以防資料外洩。魏男於今日中午到案說明時表示小電腦已被他棄置,在要求下也帶警重回現場,成功找回小電腦。魏男拒檢逃逸部分,依違反《道路交通管理處罰條例》第35條第4項第1款舉發罰18萬,吊銷駕照並移置車輛,訊後依妨害公務、公共危險等罪嫌移送台中地檢署偵辦。

以色列設空殼公司BAC產「爆炸傳呼機」 紐時曝:布局2年如「現代木馬屠城」

黎巴嫩和敘利亞境內真主黨武裝份子持有的數千部金阿波羅AR924呼叫器(BB Call),在17日下午驚傳集體爆炸,24小時後,黎巴嫩各地又發生第2波包括對講機、智慧型手機等裝置發生爆炸,2起事件目前合計共造成28人死亡、3000多人受傷。《紐約時報》19日報導指出,經訪問多名美國國防與情報官員後認定,這起事件是以色列特務長期策劃後發動的「現代版木馬屠城記」。黎巴嫩真主黨使用的呼叫器全數為以國特別製造,而資料上的生產商「匈牙利BAC公司」應為特務設立的空殼公司。黎巴嫩真主黨成員的呼叫器、對講機一連2日在各地齊爆,《紐約時報》(New York Times)訪問12名未透露身分、曾聽取黎巴嫩連續爆炸事件簡報的美國現任與前任防衛與情報官員後進行報導,指出這次呼叫器與對講機爆炸攻擊行動確實是以色列人在背後策劃,不僅行動相當複雜,還經過了長時間的安排布局。報導指出,在過去,以色列的高科技攻擊行動是黎巴嫩真主黨的弱點,2020年,以色列透過衛星遠端操控AI機器人,成功暗殺伊朗頭號核物理專家,也曾駭入伊朗核反應系統,阻礙其發展行動。由於以色列多次以高科技手段對真主黨成員發起暗殺行動,真主黨判斷,以色列使用高科技手段,真主黨就走低科技路線。此前,真主黨領袖納斯拉勒(Sayyed Hassan Nasrallah)曾公開發表談話,談及以色列可透過手機訊號找到真主黨成員的行蹤。他還在電視上表示:「特務到底在哪?特務就是你手中的手機,你的妻子和子女手中手機就是以色列的特務。」納斯拉勒甚至還要求真主黨成員:「埋了你的手機,或是將它放在鐵盒裡鎖起來。」美國情報人員指出,真主黨的科技能力有限,納斯拉勒多年來推動使用低科技技術的訊號呼叫器,雖然傳遞訊息有限,但不會透露人員位置,資訊也不會被攔截。以色列情報單位掌握情資後判定「機會難得」,在納斯拉勒決定擴大使用呼叫器之前便著手設計行動,包括設立一間以異國呼叫器製造商為名義的空殼公司「BAC」。根據3名情報人員的說法,表面看來,匈牙利BAC公司依合約替台灣金阿波羅公司生產呼叫器,事實上這僅是以色列計畫中的部分安排,以方為此至少設立2間空殼公司,以此遮掩以色列情報人員才是這些設備真實製造者的身分。《紐約時報》指出,匈牙利BAC公司成立後,確實也接單生產一般呼叫器,但他們唯一在乎的客戶是真主黨。真主黨最後收到的不是一般呼叫器,當中的電池含有季戊四醇四硝酸酯(代號PETN)的爆裂物質。2022年夏天啟,以色列情報人員就開始對黎巴嫩運送少量呼叫器。當納斯拉勒決定棄用智慧型手機後,特製的「炸彈呼叫器」更開始大量生產。與此同時,真主黨的盟友不斷向納斯拉勒提供以色列透過新方法駭入手機的報導,比如以色列可已透過手機麥克風、相機等功能遠端偵測使用者,但這其實是以色列投資數百萬美元散播的「釣魚資訊」,迫使真主黨及其盟友都相信「手機已經不再安全」,紛紛轉向使用呼叫器。納斯拉勒對此深信不疑,為此不僅禁止真主黨成員使用手機開會,還命令所有行動計畫都不得用手機溝通,真主黨所有高階人員任何時刻都必須攜帶呼叫器,戰時也必須透過呼叫器傳達指令。2名美國情報官員指出,送往黎巴嫩的呼叫器在2024年夏天不斷增加,發放給真主黨及同伙。對真主黨來說,炸彈呼叫器是防禦裝備,但以色列人員稱它為「按鈕」,意即「時機到了就可按鍵引爆」,時間看來就在本週。以色列總理納坦雅胡(Benjamin Netanyahu)15日對戰時內閣表示,會「盡全力讓7萬名在北方與真主黨作戰的以色列人回家」。17日,以色列人員收到引爆指令,數千個炸彈呼叫器同時鳴響,顯示著看似真主黨高層發出的阿拉伯文簡訊,幾秒鐘後,一場場爆炸卻將黎巴嫩全境拖入混亂。

2017年起存在至今 Google Pixel驚傳安全漏洞「駭客可遠程操控」

網絡安全公司iVerify近期發布一份報告,當中指稱Google Pixel手機中存在一個安全漏洞,該漏洞是源自於一個預設的套件,惡意份子可以透過這個漏洞直接遠端操控用戶的手機。而且,這個漏洞從2017年就存在至今,Google Pixel 2以後的手機都有這個漏洞。而Google是近期才宣布會在未來數周內進行修補。根據《The Verge》報導指出,網路安全公司iVerify有一個以蒐集、分析資訊與AI系統文明的資訊廠商客戶Palantir,這次的漏洞先是在iVerify的終端偵測與回應(Endpoint Detection and Response, EDR)機制下查出,後續iVerify與Palantir展開聯合調查,發現問題點是源自於Google Pixel當中預設的一個軟體包「Showcase.apk」。報導中提到,「Showcase.apk」是由Smith Micro Software公司開發,原本是為了美國電信商Verizon用來操控店頭展示機而設計的軟體,原本預設是為不啟動狀態,但不法份子依舊還是可以遠端喚起這套軟體,並且利用軟體本身的漏洞進行遠端監視與遠端操控,恐會導致數十億美元的資料洩露損失。也因為如此,目前Palantir已在第一時間下令,禁止所有員工使用任何的Pixel裝置。Palantir首席資訊安全官斯塔基(Dane Stuckey)受訪時表示,Pixel手機應該是安全而「乾淨」的設備,然而現在卻發現有如此嚴重的潛在危險漏洞,這對依賴Pixel手機進行防禦工作的Palantir來說,是一個重大的安全隱患。斯塔基也表示,公司對於發現使用的設備中有第三方未經審核的不安全軟體,感到極度的失望,因此就在第一時間下令禁用。除此之外,報導中也提到,其實早在5月之時,iVerify就將這項漏洞告知Google,但Google方面一直沒有進行處理。一直到報導曝光後,Google發言人費爾南德斯( Ed Fernandez)財表示,在未來的數周內,會透過OTA更新系統的方式,將該軟體從全部的Google Pixel設備中移除。至於近期發布的Google Pixel 9系列手機是否有該漏洞,報導中並未提及。

忙著助選?「Optimus」計劃延後! 馬斯克:「類人型機器人」明年才會量產

前全球首富、特斯拉(Tesla, Inc.)執行長馬斯克(Elon Musk)曾在今年4月承諾,他將在年底前將「Optimus」類人型機器人(Humanoid robot)應用在特斯拉工廠,並在2025年前交付給其他公司。然而,他在美東時間22日又在X平台發文改口,稱特斯拉明年才會開始量產「真正有用的」(genuinely useful)類人型機器人供特斯拉內部使用,並力拼在2026年為其他公司產量。據Gizmodo的報導,2021年8月19日,特斯拉首次公開了「Optimus」機器人計劃。2022年9月,「Optimus」機器人原型公開亮相。2023年3月,特斯拉發表第一代機器人「Optimus Gen 1」,並在同年12月14日,發表第二代機器人「Optimus Gen 2」。報導指出,特斯拉的「Optimus」類人型機器人在過去的3年裡取得了長足的進展,2023年9月,特斯拉發布了1段「Optimus」的影片,展示了它如何按照顏色對色塊進行排序、做出瑜伽姿勢。2023年12月,馬斯克的X平台又發布了1段影片,顯示「Optimus Gen 2」的行走能力,還可以跳舞和煮雞蛋。但「Optimus」機器人目前尚未展示出令人驚豔的強大功能。例如,馬斯克曾在今年1月向社交平台發布1段影片,顯示「Optimus」竟然能摺衣服。但沒過多久,就有網友發現影片右下方的小細節,顯而易見的,這個機器人實際上並不具備自動摺衣服的能力,而是有人在同步移動自己的手臂,對其進行遠端操控。(圖/翻攝自Gizmodo)不過Gizmodo指出,馬斯克本人目前在研發機器人方面可能有點心不在焉,因為就像許多美國大眾一樣,這位億萬富翁也正在密切關注總統大選,他日前已表態支持共和黨總統候選人川普(Donald Trump),但與其它美國老百姓不同的是,馬斯克擁有數百萬美元,並擁有一個龐大的社交媒體網站X平台為他理想的總統候選人助選。

新型木馬「Rafel RAT」嚴重肆虐 三星、小米、ViVo、華為全遭殃

目前有消息指出,有一款名為「Rafel RAT」的新型木馬病毒,正在全球的Android裝置上迅速感染中。而根據資安單位的調查,這款木馬除了能竊取個資外,還能遠端操控裝置,甚至有攔截雙重驗證的可能。目前受害裝置中,以三星、小米、ViVo、華為等品牌手機為大宗。受害Android品牌排序。(圖/翻攝自Check Point Research)根據以色列資安機構「Check Point Research」發布的調查報告,這款名為Rafel RAT的木馬病毒有著以下功能:取得管理員權限將應用程式添加到白名單(忽略電池優化)看起來像合法的應用程式即使應用程式已關閉也能在背景運行(可能在某些設備上無法運行)支援無障礙功能支持Android v5 - v12不需要端口轉發獲取鎖醒權限完全無法檢測繞過Google Play Protect檢查抹除SD記憶卡鎖定設備螢幕更改手機桌布啟動勒索軟體遠端呼叫設備進行震動刪除通話記錄通過Discord通知受害者竊取通知(通過Discord發送)「Check Point Research」表示,他們偵測到約120起使用Rafel RAT進行攻擊的活動,其中包含了一些知名單位、軍事組織,受害目標大多來自美國、中國與印度,但其實整體受害區域相當的寬廣。受害用戶國籍。(圖/翻攝自Check Point Research)「Check Point Research」直言,Rafel RAT由於可以移轉手機內資料的關係,甚至開發出攔截雙重驗證訊息的技術,在案例的調查階段中,他們發現不少受害案例都有雙重驗證被繞過的紀錄,成功獲取到受害者其他社群帳號的資料與存取權限。而根據調查,受害的裝置以Android系統為主,其中以三星、小米、ViVo、華為等品牌受害嚴重。但報告中也明確表示,這些品牌之所以受害情況比較嚴重,主要是因為其智慧型手機較受歡迎、市場銷量較好所致。另外一個狀況是,許多遭感染的裝置其實都是早已停止支援更新的舊版Android系統。受害裝置分布。(圖/翻攝自Check Point Research)報告中也提到,Rafel RAT會偽裝成許多知名的社群軟體,如Instagram、WhatsApp,或是各大電商平台、防毒軟體的官方APP,他會透過偽裝成這些軟體,逐步取得使用者手機的權限,進而讓Rafel RAT徹底控制受害人的手機。如果有受害人發現,想要移除木馬的話,木馬軟體本身甚至還可以阻止受害人移除,或是駭客直接透過木馬遠端鎖定螢幕、變更密碼,讓使用者無法使用手機。報告中也明確表明,Rafel RAT的出現,就是安卓惡意軟體不斷演變的典型例子,其有著開源性質、廣泛的功能集以及在各種非法活動中的廣泛應用的特點。網絡犯罪分子如使用Rafel RAT這樣的技術和工具來破壞用戶隱私、竊取敏感數據和實施金融欺詐,想要防範的話,多層次的網絡安全觀念是必不可少的。