RaaS

」

晶圓代工產值明年看增20% 集邦:「機器人商機」將爆發

AI和深度學習技術的發展,正讓我們生活中越來越多的場景變得智能化、方便化。據研調機構TrendForce(集邦)預估,2025年機器人商機將爆發,AI驅動的機器人技術將取得重大進展,機器人即服務(Robot-as-a-Service,RaaS)將成為新商業模式,工業機器人將逐漸轉向以服務機器人為主。全球調研機構TrendForce「AI時代 半導體全局展開 – 2025科技產業大預測」研討會16日舉行,集邦科技分析師們從晶圓代工、記憶體、AI Server、面板級封裝、AI PC、機器人等不同領域,預測2025年半導體相關產業發展。AI應用帶動高效能運算晶片的需求熱度已近兩年,高算力應用成為先進製程及整體晶圓代工產業最大驅力。集邦預估,各應用別在2024年將陸續結束長達兩年的庫存修正週期,2025年全球晶圓代工業產值將迎來20%的成長,台積電表現仍將一枝獨秀,其餘晶圓代工廠也可望有近12%的年成長。另外,集邦預估,2025年AI驅動的機器人技術將取得重大進展,包括用於物流的自主移動機器人(Autonomous Mobile Robot, AMR)、可擴展解決方案機器人即服務(RaaS)與改進之人機互動應用。集邦認為,機器人即服務(Robot-as-a-Service,RaaS)將成為新商業模式,企業可租賃而非購買機器人,從而降低前期成本和風險。RaaS實現先進機器人技術自主化,使中小型企業能從智動化中受益,該趨勢將推動創新並增加機器人技術在各產業使用。 集邦表示,工業機器人將逐漸轉向以服務機器人為主。開發商致力於研發新的AI控制接口,提供新的解決方案,機器人編寫程式等新功能,結合視覺、AI演算法和機器人零組件,使自動化流程更加智慧。在人型機器人之多模態交流互動、檢索資訊、摘要文本、擬定排程與藝術創作等能力增進下,可解決人力成本不斷攀升的難題,2025年人型機器人發揮空間將日漸寬闊。

女媧創造「Collibot」機器人24日亮相 瞄準餐飲+長照明年進軍美國日本

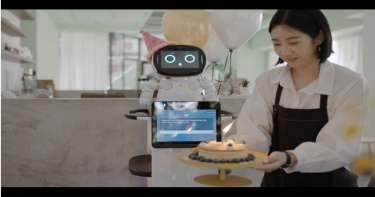

台灣機器人新創品牌女媧創造(NUWA Robotics)24日舉辦全新產品移動式服務機器人Collibot發布會,從研發到製造全部都在台灣完成,不僅可以送餐、與客人互動,也能夠依不同場景需求進行配置調整,Collibot以台灣為首發第一站,搶攻餐廳、飯店、醫療機構甚至展會園區等高缺工需求。女媧創造24日舉辦全新產品移動式服務機器人Collibot發布會,未來也有上市計畫。(圖/劉芯衣攝)女媧創造近期獲近2億元B輪資金挹注 ,自教育陪伴機器人跨足智慧工廠與多領域服務機器人後,得以提出機器人即服務(RaaS,Robot as a Service) 解決方案,在市場估值面已累積上看24億新台幣, 24日推出的移動式服務機器人Collibot ,定價為26.9萬元,將產品服務範圍從桌面擴大至整個樓面,主打「彈性場景」、「快速部署」與「實惠價格」3大產品特色。根據104人力銀行調查指出,2023年10月份缺工人數連續八個月破百萬大關,缺工問題成為餐飲旅宿業重大挑戰,也是Collibot想要解決的痛點。首先,Collibot服務機器人外觀上採「漢堡式」模組設計,能依照不同場景需求進行配置調整;再者,Collibot軟體方面有優異導航、避障技術(SLAM, Simultaneous Localization and Mappin),與生成式 AI: KebbiGPT 、Roflow 流程編輯器相輔相成。同時,女媧創造透過半模組化的機器人產品設計,減少客製化時間與成本,拓展機器人服務的應用情境,讓Collibot能進行帶位及人性化輔助餐點介紹,補足逐漸擴大的人力缺口。女媧創造創辦人暨董事長郭柳宗分享,「現今餐廳業者經常在特定節日安排互動遊戲或活動,但相關人員訓練是一筆不小的隱形成本,Collibot能透過條件與區域設定,在店門口發放傳單或向用餐顧客發起划拳挑戰,創造更多導售或行銷契機。」女媧創造策略長林謂立在會後受訪提到,服務型機器人預計2024年可在台銷售500至800台,客戶主要為美式賣場、飯店、連鎖餐廳等;至於海外部分以日本及美國為主,日本簽署對象尚無法透露,不過美國有4到6個大型客戶在洽談,主要合作類別為長照、連鎖餐廳,並預計每間可有2,000台的出貨量。

傳遭LockBit駭入勒索7000萬美元 台積電和供應商30日「這樣」回應

日前外媒報導傳出,台灣晶圓代工大廠台積電遭全世界最猖獗的Lockbit勒索軟體駭入,對方要求7000萬美元(約台幣21.7億)並要求於8月6日前付款,否則散布網絡入口點、密碼和登入資訊等。對此,台積電周五(6月30日)發布聲明回應,指事件為某IT 硬體供應商初始設定資料,因此不會影響台積公司生產營運,亦無台積公司客戶之相關資訊外洩。台積電鄭重否認,指出目前已知洩漏的資訊皆為該供應商協助的硬體初始設定資料,因所有進入台積公司之硬體設備包括其安全設定皆須在進廠後通過台積公司完備程序做相對應的調整。事發後,台積公司也已按照公司之標準作業程序處理,包含立即中止與該硬體供應商的資料交換,後續亦將加強宣導供應商的安全意識與確認安全標準做法。目前此駭客侵害事件已進入司法調查程序;據了解,被駭的是供應商擎昊科技,該公司也已通知台積電。據了解,台積電供應商擎昊科技也已發布聲明指出,29日上午發現公司內部特定測試環境中,遭受外部團體之網路攻擊,並擷取相關資訊,資訊內容主要為本公司為客戶提供之各式系統裝機準備資訊,因揭露之資訊中出現特定客戶之名稱,造成客戶之困擾,除先向受到影響之客戶致歉外,公司已就此次資安事件進行排查與防護強化。LockBit主要採用勒索軟體即服務模式(RaaS),透過在阻止用戶訪問系統以將部分贖金利潤支付給實施攻擊的附屬公司,它會傳播感染並加密網絡上所有可訪問的系統。據美國網路安全暨基礎設施安全局(CISA),以及來自多國的的網路安全機構,共同針對該軟體發佈的報告指出,從2020年至今,受害組織達1653個,光是計算其在美國市場的相關攻擊,不法所得便超過9100萬美元。

男子未落實控管心臟衰竭問題 不僅傷心更傷腎!

一名逾60歲的退休男子,過去曾發生過心臟衰竭,卻未養成規律用藥與定期回診檢查心臟的習慣,直至近期出現泡泡尿、排尿不正常的狀況,趕緊前往腎臟科檢查,這才驚覺正是因為自己沒有按時服用心臟衰竭藥物,使心臟功能再度惡化,進而導致腎臟衰竭。後續雖然在心腎團隊共同治療下,心臟功能已有改善,左心室射出分率也從原本不到30%,提升至40% 以上(一般正常數值為52-74% ),但他的腎臟功能卻一去不復返,就此踏上洗腎的命運。預防心腎症候群 心臟衰竭病友應落實規律服藥、定期回診追蹤義大醫院腎臟科張敏育醫師指出,心臟衰竭會使血液輸出量長期不足,漸漸就會影響腎臟功能,若心臟衰竭病友未積極治療,時間久了就可能出現慢性腎衰竭,甚至進展成尿毒症,嚴重者只能借助透析治療或腎臟移植來代替腎臟工作以維持身體機能;另一方面,也因為腎臟功能惡化,無法排出體內多餘的水分,長久下來心臟過度負荷,加重心臟衰竭程度,即會形成所謂的心腎症候群。張敏育醫師強調,「心臟衰竭病友應規律服藥、定期回診追蹤,才能避免心腎共同惡化!」「已經進入透析的病友,也要積極治療心臟衰竭,避免惡化成末期心衰竭」臨床上,醫師也會依據病友的情況,選擇適當的藥物治療,而目前心臟衰竭的標準用藥可區分為以下四大類:一、 腎素-血管張力素-醛固酮系統(RAAS)阻斷劑:透過擴張血管、降低血壓,進而減輕心臟負擔,包括血管張力素轉化酶抑制劑(ACEI)、血管張力素受體阻斷器(ARB);二、 乙型交感神經阻斷劑(β-Blocker):可抑制過度活化的交感神經系統,減緩心跳、降低血壓,進而減少心肌耗氧量;三、 礦物性皮質素受體拮抗劑(MRA):具有保留血鉀、輕度利尿的功效,能減少心臟纖維化,對抗賀爾蒙對心血管之危害,但不能用於治療透析病友;四、 鈉-葡萄糖共同輸送器–2抑制劑(SGLT2i):減少鈉離子再吸收,促進尿液排出以減少心臟負擔,但不能用於治療透析病友。生活預防不可少 維持良好習慣降低心臟衰竭的惡化除了藥物治療外,張敏育醫師也提醒心臟衰竭的病友,平時應多注意血壓控制,保持少鹽、少糖、少油的良好飲食習慣,戒除菸酒、長期熬夜等壞習慣,才有機會降低心臟衰竭惡化的風險。

「勒索軟體」買賣出租成新商業模式!微軟:帳號密碼已不夠用

微軟於22日發佈了第2期的《Cyber Signals》網路威脅情報研究報告,示警「勒索軟體」的買賣或出租已成為新的商業模式,這大幅降低了勒索軟體攻擊的技術門檻,並擴大攻擊範圍。除此之外,微軟也指出,僅以帳號密碼做為單一的身份驗證已不足以抵禦勒索軟體的攻擊,建議政府及企業應盡快佈署零信任資安架構,並導入多因素身分驗證。《Cyber Signals》是微軟定期的網路威脅情報研究報告,內容包含資安趨勢以及微軟全球資安訊號和專家的見解與洞察。本期的《Cyber Signals》分析了「勒索軟體即服務」(RaaS)的新商業趨勢。簡單來說,RaaS會向買家出售或出租勒索軟體,等於為那些原本受限於技術能力與專業知識的攻擊者提供了發動攻擊所需的彈藥,並推波助瀾了勒索軟體的攻擊事件和範圍。微軟安全、合規、身份識別和管理全球副總裁傑卡爾(Vasu Jakkal)表示:「為了因應勒索軟體即服務新經濟對於政府及企業組織帶來的全新挑戰,政府和企業需要提升合作的層次,並將防禦勒索軟體攻擊列為第一優先,唯有透過更多的資訊共享及公私部門的緊密合作,才能確保全球網路用戶的安全。」微軟將提供威脅情報,並可視化勒索軟體的攻擊行動,藉由每天分析43兆筆資安訊號,以及超過8500位微軟專家(包含威脅獵捕人員、取證調查人員、惡意軟體工程師和研究人員)的智慧,使得微軟能夠在第一時間看到企業組織面臨的風險,並致力協助企業利用這些資訊預先抵禦勒索軟體的攻擊。近年來台灣各產業遭到勒索軟體攻擊的事件層出不窮。從《Cyber Signals》本期的研究可以發現,密碼被盜、系統管理權限遭竄改、資安產品未啟用或正確配置、系統或裝置設定錯誤、以及系統未定期更新是勒索軟體攻擊成功的主要因素。微軟在此份報告中也建議政府、組織及企業,除了應定期安全更新系統之外,還應該盡快部署多因素驗證的身份識別機制,不然僅以帳號密碼做為單一的身份驗證已不足以抵禦勒索軟體的攻擊。

遭駭不重訊4/製造業資安太脆弱 立委:國家隊要動起來

台灣最重大的資安事件發生在二○一八年八月,受害者還是「護國神山」台積電。當時由於一名操作人員未依照SOP掃毒新進機台,導致名為「WannaCry」的勒索軟體趁隙侵入,造成三大廠區部分機台停擺三天,損失高達新台幣五十二億元。台積電二〇一八年發生新機台被勒索軟體入侵危機,所幸在四十五小時內就處理妥當。(中)台積電總裁魏哲家(圖/報系資料庫)一名資安人員感嘆,許多製造業大喊「工業四.○」口號的同時,卻仍把老舊設備系統連上網,這就是悲劇的開始,「因為這些老舊的設備系統,真的很脆弱,相當容易被發現資安漏洞。很多台灣企業只顧著賺錢,而罔顧建置資安設備,維護資安對他們來說,就是成本的額外支出。」立委高虹安指出,自去年新冠疫情爆發後,線上購物、宅經濟、雲端等服務倍增,卻也讓駭客有了可乘之機,甚至有駭客組織提供「勒索軟體即服務」(RaaS)的攻擊服務,大肆招攬生意。2018年,台積電的新進機台中藏有WannaCry勒索軟體(圖),導致3大廠區停擺,損失52億元。(圖/讀者提供)高虹安呼籲,行政院既然在去年底已成立「資安國家隊」,就應該盡速針對勒索軟體氾濫的問題,提出解決方案,如果不快點動起來,勢必嚴重影響高科技產業的發展,駭客攻擊除了會損害企業商譽而失去訂單,也會造成股價波動,影響民生經濟。